Zero Trust, más que un modelo, una Cultura Integral

Luego de un año 2023 bastante intenso en ambos lados de la Fuerza, como diría cualquier fan de Star Wars donde tenemos 2 lados:

Lado de Luz = Ciberdefensores (Ciberdefensa)

Lado Oscuro = Ciberatacantes (Ciberataques)

Es conveniente tocar un tema muy en tendencia en los últimos años, pero a la vez, difícil de establecer de forma correcta en las organizaciones. Se trata del famoso modelo «Zero Trust» (Confianza Cero).

Alcance del Modelo Zero Trust

Su fama se remonta por el año 2010, donde un analista de investigación de Forrester, John Kindervag, estableció el siguiente enfoque:

De: «Confiar, pero Verificar» a: «Nunca Confiar, Siempre Comprobar».

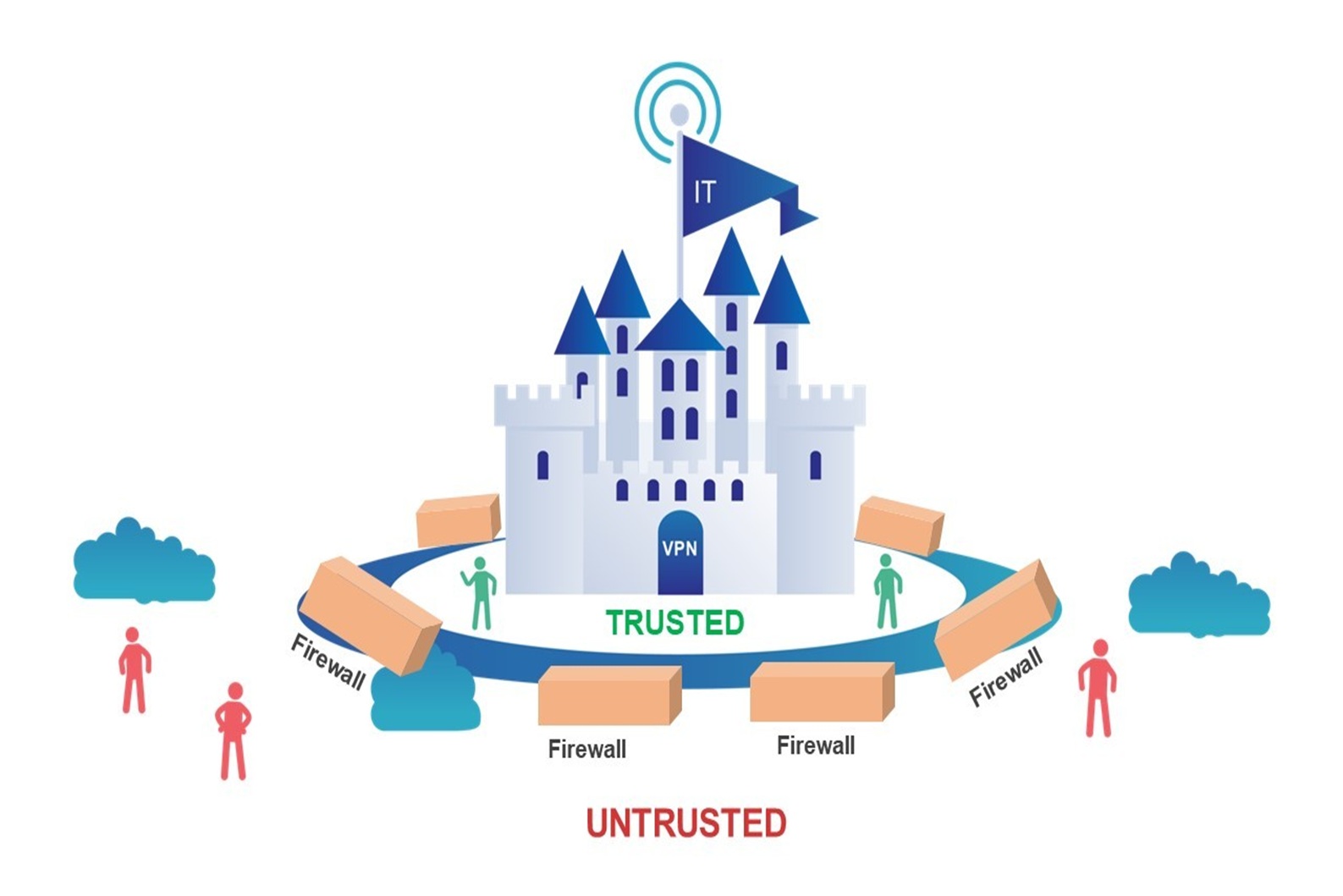

En un enfoque tecnológico, no se debe confiar en ningún usuario o dispositivo para acceder a un recurso, hasta que se compruebe su identidad y autorización. También, se aplica a todas las terminales fuera de esa red. No importa si ha accedido a la red antes o cuántas veces lo ha hecho: su identidad no es de confianza hasta que se vuelva a comprobar. Son numerosas las tecnologías y soluciones para aplicar el modelo Zero Trust en el factor tecnológico:

- Least Privilege, Need to Know

- Microsegmentación

- Detección y contención de movimiento lateral (seguridad este-oeste)

- Controles MFA, ZTNA, otros.

Leído lo anterior, este modelo puede resultar muy útil aplicándose través de una solución, herramienta o servicio (SaaS) en un ambiente tecnológico X, sin embargo, fuera de un ambiente tecnológico, donde conviven y convergen otros factores de riesgo, como: Personas, Procesos y Eventos Externos, el modelo Zero Trust pudiera ser pasado por alto, por desconocimiento o carencia de una cultura de aplicabilidad.

Cultura Integral Zero Trust

Uno de los retos mas grandes de las organizaciones, es la aplicación e implantación de culturas o cambios de paradigmas en el personal y los procesos. El cambiar o romper estas 2 famosas frases:

– “Aquí siempre se ha hecho así”

– “Aquí nunca ha pasado nada malo para hacerlo diferente”

Establecer una cultura de Zero Trust en una organización, conlleva un apoyo significativo de la Alta Dirección, es un proyecto de mediano a largo plazo que involucra a todo el personal y los procesos, con una estrategia Top-Down en todos los niveles organizacionales.

Algunos ejemplos de una cultura Zero Trust con factores de riesgos:

FACTOR: PERSONAS

- El personal de seguridad física debe validar la identidad y revisar a toda persona que ingresa a la organización, sin importar si lo conoce, es visitante recurrente, familiar o amigo de quien procura o visita.

- Todo personal debe tener un suplente, con los mismos conocimientos. Evitar usuarios expertos indispensables (usuarios Dioses).

FACTOR: PROCESOS

- No deben existir excepciones en los procesos y controles, a menos que impacten las operaciones, servicios de alta criticidad según el BIA a nivel cuantitativo y cualitativo. Toda excepción debe estar documentada, justificada y no debe ser indefinida, debe tener caducidad, pues de no ser así una excepción permanente se vuelve una regla.

- Las medidas de control deben ser aplicables a todos los procesos y personal, sin excepción, iniciando con la Alta Dirección.

FACTOR: EVENTOS EXTERNOS

- Todo personal y proveedor externo que interactúen o se conecten a la organización, debe someterse y cumplir estrictamente con todos los requisitos y controles estipulados, sin importar sus referencias e historial.

Un largo camino por recorrer, pero no imposible

A pesar de que en el país hemos avanzado en temas de regulaciones, normas y decretos sobre seguridad cibernética y de la información, debemos ser realistas sobre la mentalidad y cultura de nuestro país y de la región. Nos cuesta mucho adaptarnos y somos resistentes a los cambios (en su mayoría), no obstante, con iniciativas como las siguientes podemos ir estableciendo poco a poco una cultura de Zero Trust en toda la organización, cubriendo todos los factores: Personas, Procesos, Tecnología y Eventos Externos:

1. Crear o adaptar los Procesos (Políticas, Procedimientos, Manuales), con un enfoque de Zero Trust, cuidando mucho el de triángulo de la seguridad: Confidencialidad, Integridad y Disponibilidad.

2. Implantar el privilegio mínimo y controles en los diferentes perímetros de la organización, no solo el tecnológico:

– Perímetro Interno, Externo Físico – CCTV, SmartCard, Biométrico

– Perímetro Externo Lógico – Internet, Cloud, VPN, ISPs , Terceros

– Perímetro Interno Lógico – Redes, Activos TI, Personal, APPs, DB

– Perímetro de Data – Flujo de Datos Internos y Externos

3. Establecer y divulgar regímenes de consecuencias claros en la violación y falta de aplicación de los controles de Zero Trust establecidos.

4. Crear y promulgar estos roles:

– Dueños Funcionales

– Dueños de Informaciones

– Dueños de Procesos, otros.

En una organización donde no existan responsables establecidos de procesos e informaciones, es difícil aplicar trazabilidad, controles y regímenes de consecuencias.

5. Lamentablemente, cuando una organización es atacada o es victima de perdidas cuantitativas o cualitativas por ataques cibernéticos, la cultura de prevención se acelera con fines de evitar la recurrencia. Con esta variable, se puede adaptar el programa de educación, enfocándolo en “¿Qué pasaría si ocurre un incidente o ataque X? De esta manera, podemos ir cambiando la mentalidad Reactiva a Preventiva.

6. Se debe analizar el nivel de BYOD en la organización. Cuesta tiempo y recursos establecer este esquema, por los costos de adquirir y aplicar controles en equipos tecnológicos para el personal, pero hay una gran brecha en confiar en los equipos personales, aun con revisiones automáticas y periódicas de ciberseguridad.

7. No existe un control preventivo para evitar una falta de ética en el tiempo, pero, si puede haber un control detectivo:

– Aplicar auditorias y registros de eventos, sin excepciones.

– Derecho de auditar a todo el personal.

– Observar al personal previo y durante su contrato de trabajo en la organización, respecto a cambios en su estilo de vida y conductas que pudieran ser señales de alerta.

En conclusión, realmente es mucho más sencillo escribir y dar estas recomendaciones VS ser aplicadas y ver resultados en la realidad de una organización, ¿es posible? Si, pero se conlleva tiempo, voluntad y coraje.